Ist die NFC-Zahlung sicher und wie richte ich sie ein?

Beim Kauf eines brandneuen Telefons oder Tablets erhält der Benutzer in der Regel ein Gerät, das NFC unterstützt, ohne jedoch zu bemerken, welche Vorteile diese Technologie bietet. Es ist hilfreich zu wissen, ob die NFC-Zahlung sicher ist und wie sie eingerichtet wird, um Einkäufe kontaktlos zu bezahlen.

Was ist NFC?

Dies ist eine Technologie zum Übertragen von Informationen auf kurze Distanz, bei der ein Lesegerät und eine Smartcard in einem Gerät kombiniert werden. Letzteres ist eine Plastikkarte mit einer RFID-Kennzeichnung, dank derer Personen durch Bürodrehkreuze und offene Einfahrten fahren. Tickets in den öffentlichen Verkehrsmitteln der Hauptstadt oder eine Bankkarte mit kontaktlosem Bezahlen sind eine Smartcard.

Darin ist ein Mikrochip installiert, der beim Berühren eines Lesegeräts (eines Bürodrehkreuzes oder einer Maschine einer Institution) innerhalb von Sekunden Informationen austauscht. Einfach ausgedrückt, überträgt es Daten über seinen Eigentümer an das Sicherheitssystem oder ermöglicht es, einen bestimmten Geldbetrag abzuheben.

Dieser Mikrochip wird als sicheres Element bezeichnet und vom Hersteller in das Telefon integriert oder auf eine SD-Karte oder SIM-Karte gelegt. Die NSF-Einheit wird ihrerseits ausschließlich im Werk des Herstellers installiert und spielt die Rolle einer Steuerungsoption. Einfach ausgedrückt, verwaltet er dieses Modul.

Wie funktioniert NFC?

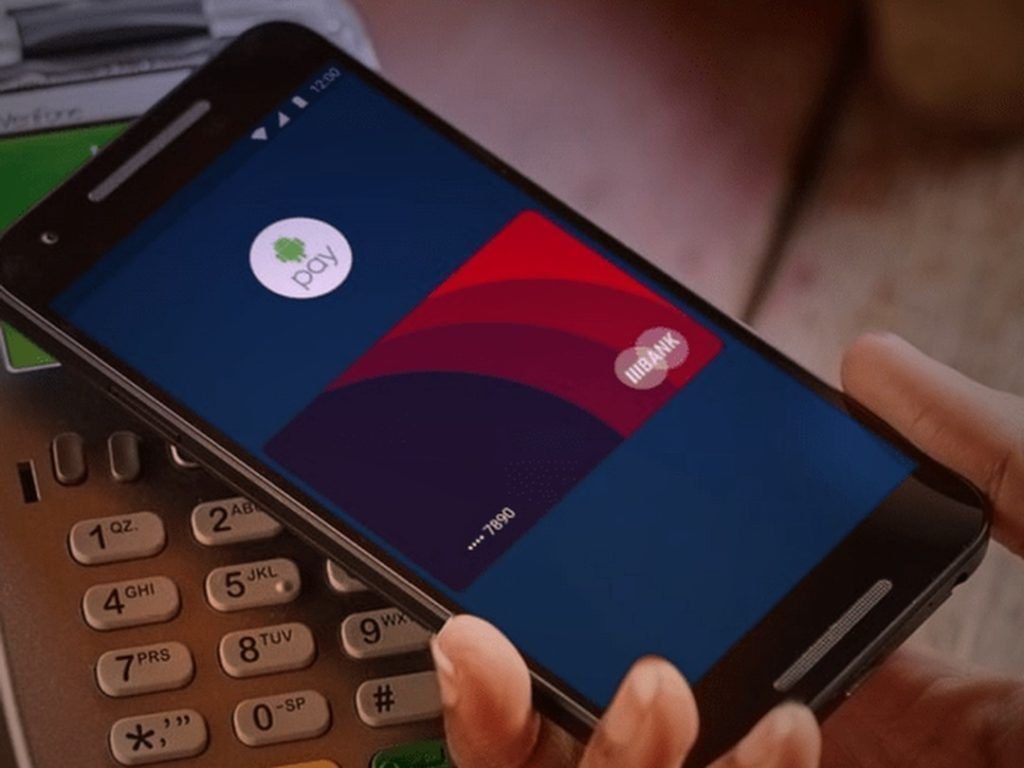

Das Anschließen eines Smartphones an den Verkaufsautomaten, um die Waren zu bezahlen, ist viel komfortabler als das Tragen einiger Kreditkarten in der Tasche.

Die NFC-Technologie (Near Field Communication) basiert auf der Verbindung von zwei elektromagnetischen Spulen, von denen sich eine im Smartphone und die andere in der Maschine befindet. Um die Beziehung herzustellen, dürfen sich beide Geräte in einem Abstand von nicht mehr als 5 cm voneinander befinden.

Wie aktiviere ich NFC? Wie finde ich heraus, ob ein Smartphone ein Modul enthält?

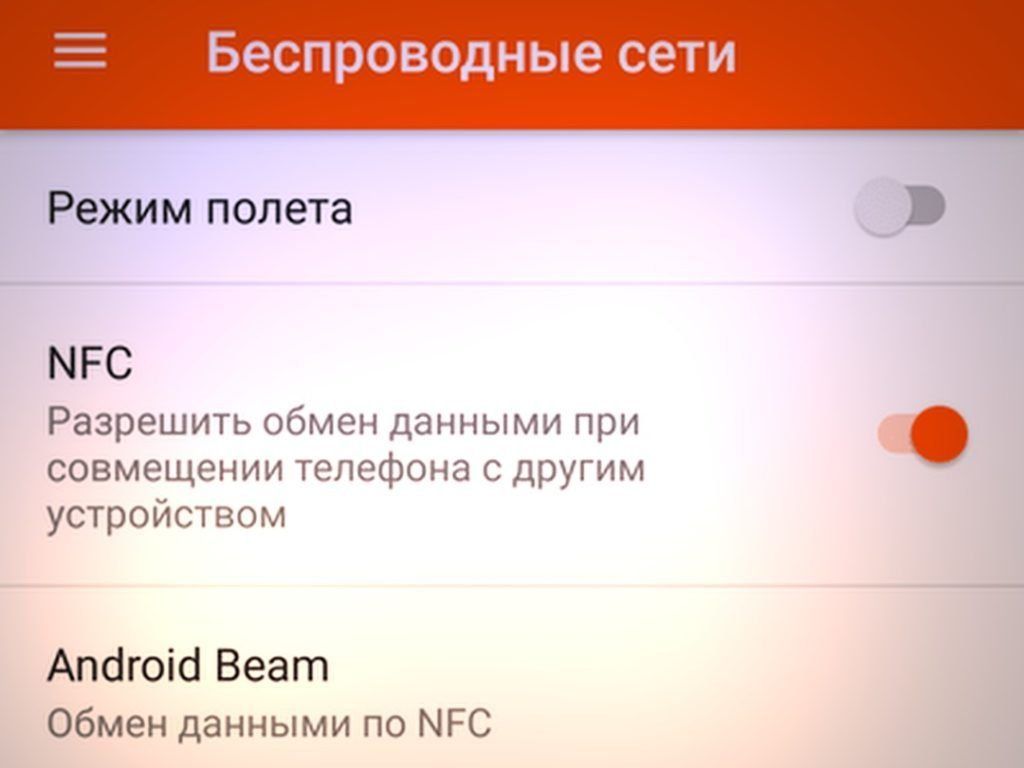

Alles ist ziemlich einfach. Um zu verstehen, ob sich auf dem Telefon oder Tablet eines Benutzers ein NFC-Modul befindet, auf dem Android ausgeführt wird, und um es zu aktivieren, muss der Benutzer zu "Konfiguration" - "Drahtlose Kommunikation" - "NFC" wechseln.

Wenn der Benutzer diesen Wert nicht im Menü hat, befindet sich kein NFC in seinem Smartphone.

Methode 1. Android Kreditkarte

Wenn der Benutzer überall eine schlechte Angewohnheit hat und ständig seine eigene Kreditkarte vergisst, hat er in dieser Situation, wenn sein Gerät mit einem NFC-Modul ausgestattet ist, die Möglichkeit, sein eigenes Telefon zu einer echten Kreditkarte zu machen. Dies geschieht wie folgt:

- Zunächst benötigen Sie eine Kreditkarte, die die Paypass-Technologie unterstützt.

- Auf dem Smartphone muss das Programm (Client) der Benutzerbank installiert sein, in der die Karte erstellt wurde.

- Öffnen Sie das installierte Programm, suchen Sie den für NFC verantwortlichen Parameter und wählen Sie ihn aus. Danach muss eine Kreditkarte auf der Rückseite des Telefons oder Tablets platziert werden, damit dies berücksichtigt werden kann.

- Nach erfolgreichem Lesen erhält der Benutzer per SMS ein Passwort bestehend aus 4 Nummern, das gespeichert werden soll. Dieser PIN-Code muss eingegeben werden, wenn der Benutzer eine Zahlung mit einem Telefon oder Tablet vornimmt.

Die Entwickler des Moduls behaupten, dass seine Verwendung sicher ist, weil:

- Der Benutzer muss immer den PIN-Code eingeben, bevor er etwas kauft.

- Die Reichweite des NFC-Mikroprozessors beträgt nur 10 cm (sogar noch weniger).

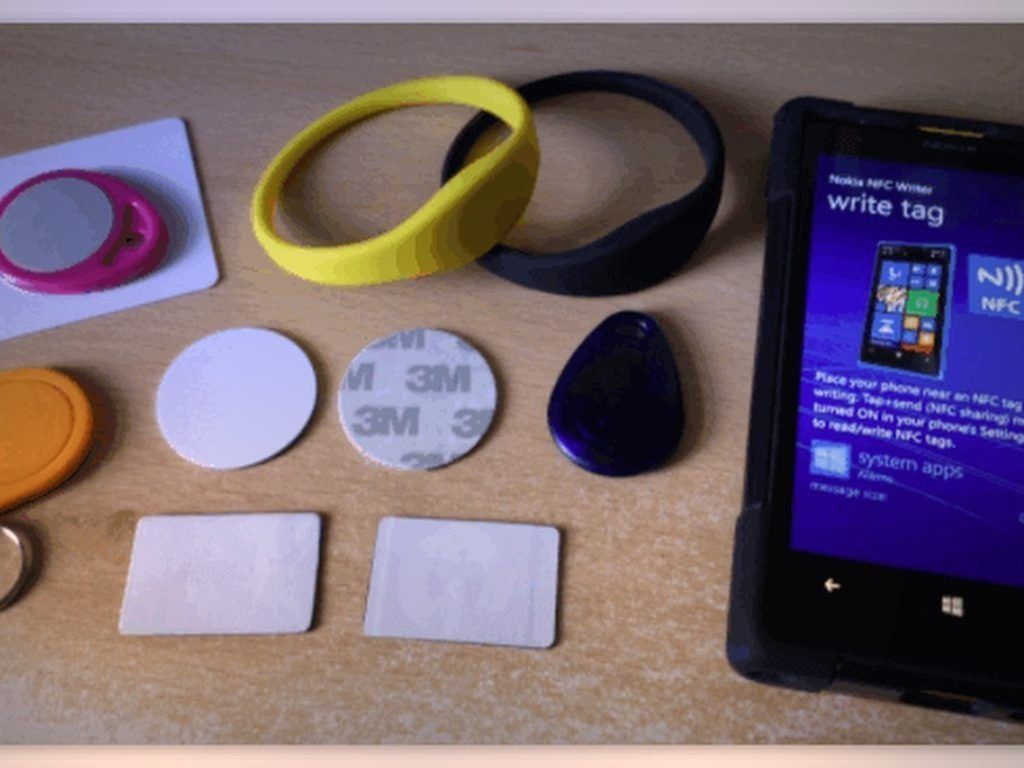

Methode 2. NFC-Tags

Eine typische Situation: Eine Person wachte auf, aß Frühstück, sah sich die Vorräte im Kühlschrank an und öffnete das Programm "Baton kaufen" oder "Google Keep", um der Liste hinzuzufügen, was gekauft werden muss. Danach verlässt er die Wohnung und schaltet das Mobilfunknetz ein, steigt ins Auto und aktiviert GPS und Bluetooth, um sicher zum Arbeitsplatz zu gelangen. Dort schaltet er das Smartphone in den Vibrationsmodus und öffnet "Evernote".

Alle diese Aktionen können heute tatsächlich nicht mechanisch, sondern dank NFC-Tags im automatischen Modus ausgeführt werden.

Was dazu benötigt wird:

- Installieren Sie die NFC ReTAG-Software.

- Suchen Sie nach NFC-Tags oder, wenn der Benutzer kontaktlose Zahlungskarten für die U-Bahn oder die öffentlichen Verkehrsmittel hat, oder nach längst vergessenen oder nicht verwendeten Bankkarten, die Pay Pass unterstützen.

- Öffnen Sie NFC ReTAG, scannen Sie eine Karte oder ein Tag, fügen Sie sie hinzu und benennen Sie sie nach Belieben des Benutzers.

- Danach müssen Sie die Aktion auswählen, die auf dem Smartphone ausgeführt wird, wenn der Benutzer sie an das Tag anfügt, und die Schaltfläche "Aktion" drücken.

- Erstellen Sie eine Aktion, und starten Sie beispielsweise das Programm "Baton kaufen".

Nachdem der Benutzer die Aktion erstellt hat, können Sie eine Karte oder ein Etikett am Kühlschrank anbringen (oder daneben legen). Von nun an hat der Benutzer jedes Mal, wenn er die Küche betritt, die Möglichkeit, das Buy Baton-Programm sofort zu starten und eine Erinnerung mit einer Liste der erforderlichen Einkäufe zu speichern.

Beispiel! Wenn eine Person in das Auto steigt, befindet sich ein Tag darin. Nach dem Scannen wird das GPS automatisch aktiviert und Bluetooth wird geöffnet.

Wie macht man?

- Sie müssen eine Karte oder ein Etikett scannen und benennen.

- Aktion anzeigen - Starten Sie das GPS-Programm und öffnen Sie die drahtlose Übertragung von Bluetooth-Informationen.

Rat! Lassen Sie das Etikett am besten im Auto, damit Sie nicht vergessen, es jedes Mal zu scannen, wenn Sie ins Auto steigen.

Wenn das Smartphone über Root-Rechte verfügt, erhöht dies auch die Möglichkeiten zur Verwendung von NFC-Tags, und die Person verfügt über mehr "Chips", um die Prozesse des Telefons oder Tablets zu automatisieren.

Methode 3. Android Beam

Es handelt sich um eine Datenübertragungsmethode (ähnlich wie Bluetooth) unter Verwendung eines NFC-Mikroprozessors. Es ist wichtig zu beachten, dass die Geschwindigkeit des Datenaustauschs mit Android Beam sehr gering ist. Daher ist es ratsam, ihn ausschließlich zum Übertragen einer kleinen Menge von Text oder Links zu verwenden.

Dafür braucht man:

- Drücken Sie die Taste "Erweitern".

- Bringen Sie beide Geräte miteinander.

- Wenn die Anzeige auf dem sendenden Gerät kleiner wird, klicken Sie darauf, um die Übertragung zu starten.

Methode 4. NFC-Ring oder Armband

Ein intelligentes Armband oder ein Ring mit einer NFC-Option ist ein innovatives Projekt von Entwicklern aus China, das für Telefone geeignet ist, die mit verschiedenen Betriebssystemen betrieben werden. Das Armband kann für jede Handgröße gewählt werden (eine ähnliche Situation mit einem Ring). Das Gewicht des Geräts ist sehr gering, aber die Hauptsache ist, dass es die NFC-Technologie vollständig unterstützt.

Die Rolle des Chips in der Band 3-BFC-Vorrichtung wird beispielsweise von einem speziellen Chipsatz gespielt. Mit Hilfe des letzteren hilft das intelligente Armband dem Telefon, Informationen über einen kontaktlosen Kanal zu übertragen, wodurch eine hohe Sicherheit aufrechterhalten wird. Informationen auf dem Gerät können beliebig oft umgeschrieben werden.

Das Armband speichert Rechnungsinformationen, Aufzeichnungen und andere persönliche Informationen. Es wird nicht schwierig sein, die Informationen zu sehen - Sie müssen lediglich das Armband am Display des Telefons befestigen. Innerhalb von Sekunden stellt er eine Verbindung zum Smartphone her und deaktiviert die Anzeigesperre. Außerdem fungiert er als "Hotkey". Wenn Sie beispielsweise das Armband zum Telefon bringen, wird gleichzeitig das Programm für Kamera, Netzwerk oder soziales Netzwerk aktiviert.

Andere Optionen

NFC-Module befinden sich auf Etiketten in Geschäften oder in Museen auf Informationstafeln, auf denen der Benutzer zu einer Site mit vollständigen Informationen über das Produkt oder das Rack gebracht wird.

NFC-Sicherheit

Für Benutzer, die schon lange kontaktlose Karten verwenden, macht es keinen Sinn, über die NFC-Technologie zu sprechen. Diese Zahlungsmethode ist sicherer als die übliche Methode zum Aktivieren einer PIN-Karte in einem Automaten, da niemand den Code sieht. Selbst wenn das Telefon gestohlen wird, kann der Dieb aufgrund der weltweit geltenden Beschränkungen für die Begrenzung von Beträgen bei kontaktlosen Transaktionen nicht mehr als tausend Rubel von der Karte abheben.

In einigen Medien gibt es Informationen, die Hacker Terminals erstellt, die an überfüllten Orten eingesetzt werden und heimlich Geld stehlen. Dies ist jedoch nur dann real, wenn das Telefon entsperrt ist.

Empfehlung! Wenn es dem Angreifer immer noch gelungen ist, illegal Geld abzuheben, hat der Kontoinhaber immer die Möglichkeit, zu einem Bankinstitut zu gehen und sich mit einer Anfrage zur Verfolgung der Geldbewegung an dieses zu wenden. Das Guthaben des Hackers wird sofort gefunden und das Geld wird an den Eigentümer zurückgegeben, wenn der Dieb es noch nicht aufgebraucht hat.

NFC Sicherheitsmythen und Forschung

Um alles vollständig zu verstehen, finden Sie im Folgenden alle Arten von Mythen, Gerüchten und realen Situationen im Zusammenhang mit der Sicherheit der NFC-Technologie.

Entfernung

Kontaktlose Karten werden zur Übertragung von Informationen verwendet. NFC-Technologie, RFID-Unterkategorie. Die Kreditkarte enthält einen Prozessor und eine Antenne, die auf eine Anfrage von einem Zahlungsterminal mit einer Funkfrequenz von 13,56 MHz antworten. Verschiedene Zahlungssysteme verwenden ihre eigenen Standards, z. B. Visa Pay Wave oder MasterCard Pay Pass. Aber sie basieren alle auf fast demselben Prinzip.

Die Entfernung zum Übertragen von Informationen mit NFC schwankt innerhalb weniger cm. In dieser Hinsicht ist die erste Sicherheitsstufe physisch. Tatsächlich muss der Leser in die Nähe der Kreditkarte gebracht werden, was im Geheimen recht schwierig durchzuführen ist.

Es ist jedoch möglich, einen außergewöhnlichen Leser zu schaffen, der über große Entfernungen arbeitet. Zum Beispiel haben Wissenschaftler der Universität von Surrey in Großbritannien die Technologie des Lesens von NFC-Informationen in einem Abstand von etwa 80 cm dank eines praktischen Scanners gezeigt.

Dieses Gerät ist wirklich in der Lage, kontaktlose Karten in Kleinbussen, Einkaufszentren, Flughäfen und anderen Massenorten heimlich "abzufragen". Glücklicherweise hat in vielen Ländern jede zweite Person die richtigen Kreditkarten in ihren Brieftaschen.

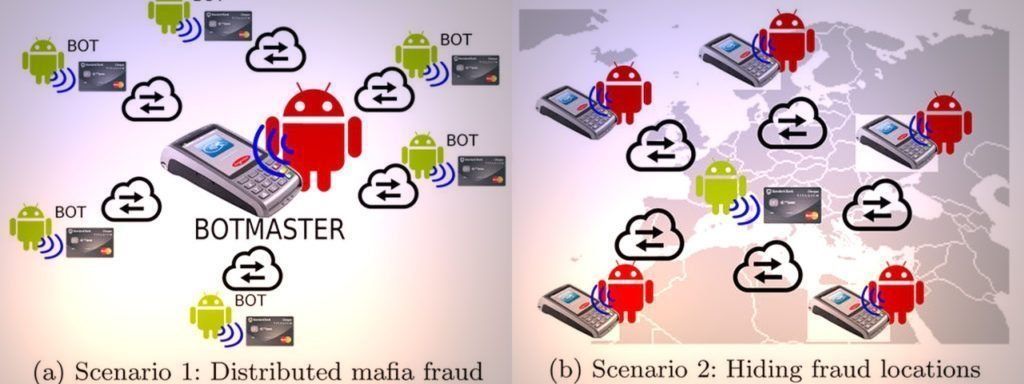

Trotzdem besteht die Möglichkeit, viel weiter zu gehen und auf einen Scanner und persönliche Präsenz zu verzichten. Eine weitere ungewöhnliche Lösung für das Reichweitenproblem wurde von Hackern aus Spanien vorgestellt. R. Rodriguez und H. Villa, die beim Hack In The Box-Meeting einen Vortrag hielten.

Die meisten neuen Android-Handys sind mit einer NFC-Einheit ausgestattet. Gleichzeitig befinden sich Geräte häufig in unmittelbarer Nähe einer Geldbörse - beispielsweise in einem Rucksack. Villa und Rodriguez haben das Konzept eines Trojaners (Virus) auf Android entwickelt, der das Telefon des Opfers in eine Art NFC-Signalverstärker verwandelt.

In dem Moment, in dem sich das infizierte Smartphone neben der kontaktlosen Kreditkarte befindet, sendet es über das Netzwerk ein Signal an Hacker über die Reichweite des Vorgangs. Angreifer starten ein normales Zahlungsterminal und schließen ihr eigenes NFC-Telefon an. Daher wird eine Brücke unter Verwendung eines Netzwerks zwischen dem Terminal und der NFC-Karte "gebaut", das sich in einem beliebigen Abstand voneinander befinden kann.

Der Virus kann auf übliche Weise übertragen werden, beispielsweise in Kombination mit einem "gehackten" kostenpflichtigen Programm. Alles was benötigt wird ist Android 4.4 oder höher. Root-Rechte sind nicht erforderlich. Sie werden jedoch empfohlen, damit der Virus auch nach dem Blockieren des Gerätebildschirms funktionieren kann.

Kryptographie

Natürlich ist die Annäherung an die Karte zu 50% erfolgreich. Anschließend muss eine viel stärkere Barriere durchbrochen werden, die auf Kryptographie basiert.

Kontaktlose Transaktionen werden durch denselben EMV-Standard wie Prozessorkarten geschützt. Im Vergleich zu der Spur des Magneten, die tatsächlich kopiert wird, funktioniert eine solche Bewegung mit dem Prozessor nicht. Auf Anforderung des Terminals generiert die Mikroschaltung jedes Mal einen einmaligen Schlüssel. Es ist möglich, einen solchen Schlüssel abzufangen, er ist jedoch für die nachfolgende Operation nicht mehr geeignet.

Sicherheitswissenschaftler haben mehr als einmal an der Sicherheit von EMV gezweifelt, aber bis heute wurde keine reale Umgehung gefunden.

Es gibt übrigens eine Nuance. In der üblichen Implementierung basiert die Sicherheit der Kartenverarbeitung auf einer Kombination von Kryptoschlüsseln und einer menschlichen Eingabe des PIN-Codes. Bei kontaktlosen Transaktionen wird der PIN-Code meistens nicht benötigt, sodass nur die Kryptoschlüssel des Kartenprozessors und des Terminals übrig bleiben.

Gesamtbetrag des Einkaufs

Es gibt noch einen weiteren Sicherheitsschritt - die Begrenzung der maximalen Anzahl kontaktloser Transaktionen. Diese Einschränkung bei der Konfiguration der Endgeräte wird vom Erwerber (Bank) festgelegt, der sich an den Empfehlungen der Zahlungssysteme orientiert. In der Russischen Föderation beträgt der maximale Zahlungsbetrag eintausend Rubel, und in Amerika liegt der Schwellenwert bei 25 USD.

Eine Zahlung für einen großen Betrag wird abgelehnt, oder das Gerät benötigt eine zusätzliche Identifikation (Unterschrift oder PIN-Code). Dies hängt alles von der Konfiguration des Erwerbers ab - des Kartenausstellers. Bei Versuchen, abwechselnd einige Beträge abzuziehen, die unter dem Grenzwert liegen, sollte auch das Hilfssicherheitssystem aktiviert werden.

Aber auch hier gibt es eine Besonderheit. Eine andere Gruppe von Wissenschaftlern der Universität Newcastle aus Großbritannien sagte fast ein Jahr zuvor, sie hätten eine Lücke in der Sicherheit kontaktloser Transaktionen des Visa-Zahlungssystems gefunden.

Wenn Sie eine Zahlung nicht in Pfund Sterling, sondern in einer anderen Fremdwährung anfordern, ist das Limit für den Betrag nicht enthalten. Und wenn das Terminal nicht mit dem World Wide Web verbunden ist, kann der maximale Betrag eines Hacker-Vorgangs eine Million Euro erreichen.

Mitarbeiter des Visa-Zahlungssystems lehnten die Umsetzung eines solchen Hacks in der Praxis ab und sagten, dass die Operation von den Sicherheitssystemen der Bank abgelehnt würde. Wenn Sie den Worten von Taratorin von der Raiffeisenbank glauben, kontrolliert das Terminal den Schwellenbetrag der Zahlung, unabhängig davon, in welcher Währung sie getätigt wurde.

Fazit

Zusammenfassend ist anzumerken, dass die kontaktlose Zahlungstechnologie tatsächlich durch einen hervorragenden mehrstufigen Schutz abgedeckt ist, was jedoch keineswegs bedeutet, dass Benutzergelder damit sicher sind. Zu viel in den Karten von Bankinstituten ist mit sehr "alten" Technologien verbunden (ein Magnetstreifen, eine Netzwerkzahlung ohne zusätzliche Überprüfung usw.)

Darüber hinaus liegt viel in der Aufmerksamkeit bei der Konfiguration bestimmter Finanzinstitute und Einzelhandelsgeschäfte. Es ist erwähnenswert, dass letztere im Wettlauf um schnelle Einkäufe und einen kleinen Prozentsatz von "verlassenen Körben" die Transaktionssicherheit vernachlässigen.

neue Einträge

Kategorien

Nützlich

Populäre Artikel

-

Bestnote der besten und günstigsten Roller bis zu 50 Kubikmeter im Jahr 2020

Aufrufe: 97661 -

Bewertung der besten Materialien für die Schalldämmung einer Wohnung im Jahr 2020

Aufrufe: 95022 -

Bewertung billiger Analoga teurer Medikamente gegen Grippe und Erkältungen für 2020

Aufrufe: 91750 -

Die besten Herrenlaufschuhe im Jahr 2020

Aufrufe: 87680 -

Top-Ranking der besten Smartwatches 2020 - Preis-Leistungsverhältnis

Aufrufe: 85091 -

Beste komplexe Vitamine im Jahr 2020

Aufrufe: 84801 -

Der beste Farbstoff für graues Haar - 2020 Top-Ranking

Aufrufe: 82406 -

Bewertung der besten Holzfarben für den Innenbereich im Jahr 2020

Aufrufe: 77202 -

Rangliste der besten Actionkameras aus China im Jahr 2020

Aufrufe: 75269 -

Bewertung der besten Spinnrollen im Jahr 2020

Aufrufe: 74827 -

Die wirksamsten Kalziumpräparate für Erwachsene und Kinder im Jahr 2020

Aufrufe: 72462 -

Top-Bewertung der besten Mittel für männliche Potenz im Jahr 2020 mit einer Beschreibung

Aufrufe: 68296