Czy płatność NFC jest bezpieczna i jak ją skonfigurować?

Kupując zupełnie nowy telefon lub tablet, użytkownik z reguły otrzymuje urządzenie obsługujące NFC, ale często nawet nie zdając sobie sprawy, jakie zalety daje taka technologia. Warto wiedzieć, czy płatność NFC jest bezpieczna i jak ją skonfigurować, aby płacić za zakupy zbliżeniowo.

Co to jest NFC?

Jest to technologia przesyłania informacji na krótkie odległości, łącząca czytnik i kartę inteligentną w jednym urządzeniu. Ta ostatnia to plastikowa karta ze znakiem typu RFID, dzięki której ludzie przechodzą przez bramki obrotowe i otwarte podjazdy. Bilety w komunikacji miejskiej stolicy czy karta bankowa z płatnością zbliżeniową to karta inteligentna.

Zainstalowany jest w nim mikroprocesor, który w momencie dotknięcia czytnika (kołowrotu biurowego lub maszyny jakiejś instytucji) wymienia informacje w ciągu kilku sekund. Mówiąc najprościej, przekazuje dane o swoim właścicielu do systemu bezpieczeństwa lub umożliwia wypłatę określonej kwoty środków.

Ten mikroczip nazywa się Bezpiecznym Elementem i jest zintegrowany z telefonem przez producenta lub umieszczony na karcie SD lub SIM. Z kolei jednostka NSF jest instalowana wyłącznie w zakładzie producenta i pełni rolę opcji kontrolera. Mówiąc najprościej, administruje tym modułem.

Jak działa NFC?

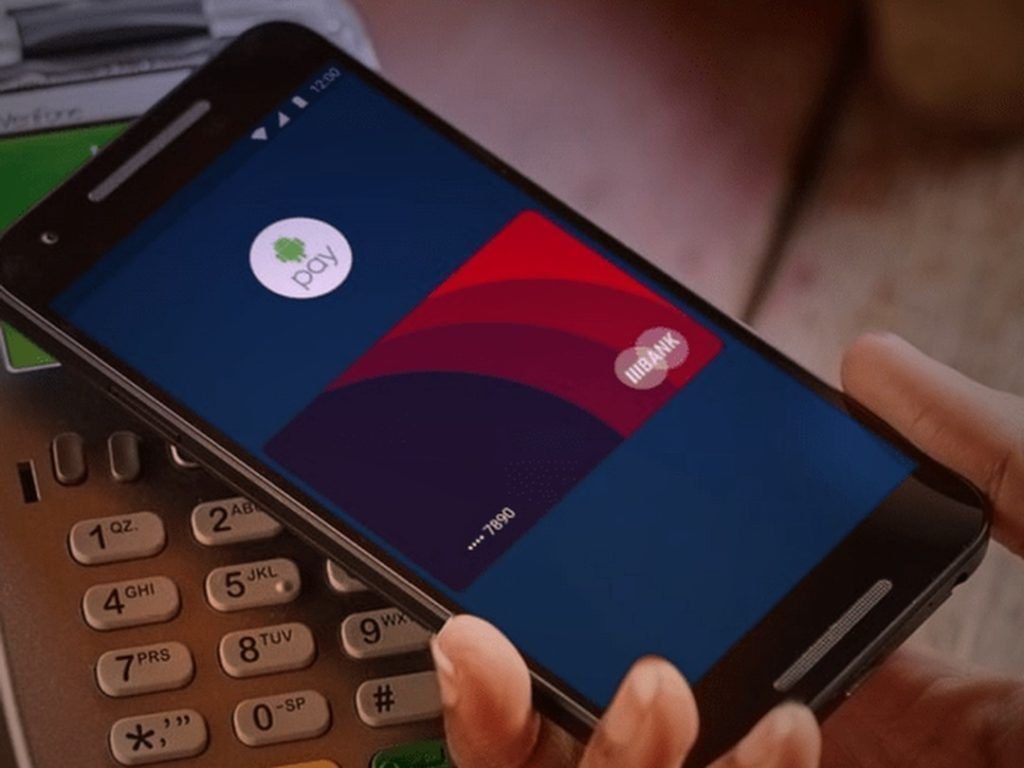

Podłączenie smartfona do automatu w celu zapłacenia za towar jest znacznie wygodniejsze w porównaniu z noszeniem kilku kart kredytowych w kieszeni.

Technologia NFC (Near Field Communication) opiera się na połączeniu 2 cewek elektromagnetycznych, z których jedna znajduje się odpowiednio w smartfonie, a druga odpowiednio w maszynie. Aby zainicjować relację, oba urządzenia muszą znajdować się w odległości nie większej niż 5 cm od siebie.

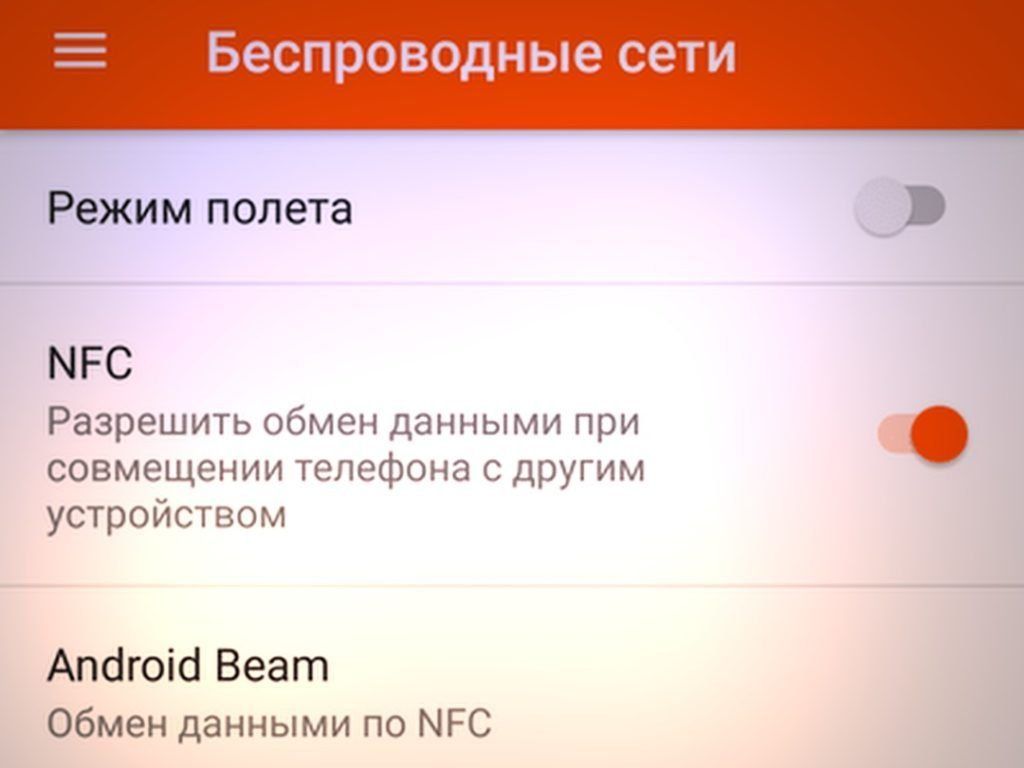

Jak włączyć NFC? Jak sprawdzić, czy na smartfonie jest moduł?

Wszystko jest całkiem proste. Aby zrozumieć, czy na telefonie lub tablecie użytkownika z systemem Android znajduje się moduł NFC i go aktywować, należy przejść do „Konfiguracja” - „Komunikacja bezprzewodowa” - „NFC”.

Jeśli użytkownik nie ma tej wartości w menu, to w jego smartfonie nie ma NFC.

Metoda 1. Karta kredytowa Android

Jeśli użytkownik wszędzie ma zły nawyk i ciągle zapomina o swojej karcie kredytowej, to w tej sytuacji, jeśli jego gadżet jest wyposażony w moduł NFC, ma możliwość uczynienia własnego telefonu prawdziwą kartą kredytową. Odbywa się to w następujący sposób:

- Po pierwsze, potrzebujesz karty kredytowej obsługującej technologię paypass;

- Konieczne jest zainstalowanie na smartfonie programu (klienta) banku użytkownika, w którym wykonywana jest karta;

- Otwórz zainstalowany program, znajdź parametr odpowiedzialny za NFC i wybierz go. Następnie kartę kredytową należy umieścić z tyłu telefonu lub tabletu, aby można było ją rozważyć;

- Po pomyślnym odczytaniu do użytkownika zostanie wysłane SMS-em hasło składające się z 4 cyfr, które należy zapisać. Ten kod PIN należy wprowadzić, gdy użytkownik dokonuje płatności za pomocą telefonu lub tabletu.

Twórcy modułu twierdzą, że jego użycie jest bezpieczne, ponieważ:

- Użytkownik zawsze musi wprowadzić kod PIN przed zakupem.

- Zasięg mikroprocesora NFC to zaledwie 10 cm (a właściwie nawet mniej).

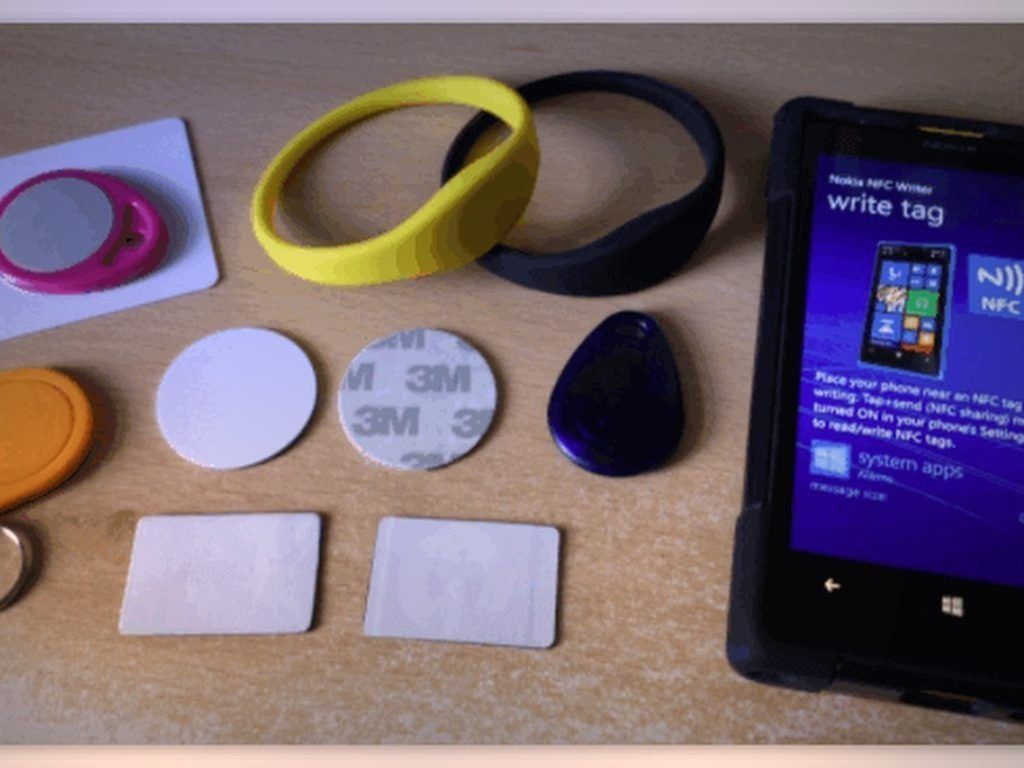

Metoda 2. Tagi NFC

Typowa sytuacja: ktoś się obudził, zjadł śniadanie, spojrzał na zapas w lodówce i otworzył program Kup Baton lub Google Keep, aby dodać do listy to, co należy kupić. Następnie wychodzi z mieszkania i włącza sieć komórkową, wsiada do samochodu i aktywuje GPS, Bluetooth, aby bezpiecznie dotrzeć do miejsca pracy. Tam przełącza smartfon w tryb wibracji i otwiera „Evernote”.

Dziś wszystkie te czynności można właściwie wykonać nie mechanicznie, ale w trybie automatycznym dzięki tagom NFC.

Co jest do tego potrzebne:

- Zainstaluj oprogramowanie NFC ReTAG.

- Znajdź tagi NFC lub, jeśli użytkownik ma zbliżeniowe karty płatnicze do metra lub transportu publicznego, a może dawno zapomniane lub nieużywane karty bankowe obsługujące Pay Pass.

- Otwórz NFC ReTAG, zeskanuj kartę lub tag, dodaj go i nadaj mu dowolną nazwę.

- Następnie należy wybrać czynność, która zostanie wykonana na smartfonie, gdy użytkownik przypina go do tagu, i nacisnąć przycisk „Akcja”.

- Utwórz akcję, na przykład uruchom program Buy Baton.

Po utworzeniu akcji przez użytkownika, możesz dołączyć kartę lub etykietę do lodówki (lub umieścić ją obok). Od teraz za każdym razem, gdy użytkownik wejdzie do kuchni, ma możliwość natychmiastowego uruchomienia programu Buy Baton i zapisania przypomnienia z listą wymaganych zakupów.

Przykład! Kiedy osoba wsiada do samochodu, znajduje się w nim tag, po zeskanowaniu GPS jest automatycznie aktywowany i otwiera się Bluetooth.

Jak to zrobić?

- Musisz zeskanować kartę lub znacznik, nazwij go.

- Wskaż akcję - uruchom program GPS, a także otwórz bezprzewodową transmisję informacji Bluetooth.

Rada! Przywieszkę najlepiej zostawić w samochodzie, aby nie zapomnieć o jej zeskanowaniu za każdym razem, gdy wsiadasz do samochodu.

Jeśli smartfon ma prawa rootowania, to również zwiększy możliwości wykorzystania tagów NFC i osoba będzie miała więcej „chipów” do automatyzacji procesów w telefonie lub tablecie.

Metoda 3. Android Beam

Jest to metoda przesyłania danych (podobna do Bluetooth) z wykorzystaniem mikroprocesora NFC. Należy pamiętać, że prędkość wymiany danych za pomocą Android Beam jest bardzo niska, dlatego wskazane będzie używanie go wyłącznie do przesyłania niewielkiej ilości tekstu lub linków.

To wymaga:

- Naciśnij klawisz „Rozwiń”;

- Zbliż oba urządzenia do siebie;

- Gdy wyświetlacz urządzenia nadawczego zmniejszy się, kliknij na niego, aby rozpocząć transmisję.

Metoda 4. Pierścień lub bransoletka NFC

Inteligentna bransoletka lub pierścionek z opcją NFC to innowacyjny projekt deweloperów z Chin, który jest odpowiedni dla telefonów działających pod różnymi systemami operacyjnymi. Bransoletkę można dobrać do dowolnego rozmiaru dłoni (podobna sytuacja z pierścionkiem). Waga urządzenia jest bardzo mała, ale najważniejsze jest to, że w pełni obsługuje technologię NFC.

Rolę chipa, na przykład w urządzeniu Band 3 BFC, pełni wyspecjalizowany chipset. Z pomocą tego ostatniego inteligentna bransoletka pomaga telefonowi przesyłać informacje za pośrednictwem kanału zbliżeniowego, zachowując tym samym wysokie bezpieczeństwo. Informacje o urządzeniu można przepisać nieograniczoną liczbę razy.

Bransoletka przechowuje informacje rozliczeniowe, zapisy i inne dane osobowe. Oglądanie informacji nie będzie trudne - wystarczy przypiąć bransoletkę do wyświetlacza telefonu. W ciągu kilku sekund nawiąże połączenie ze smartfonem i wyłączy blokadę wyświetlacza, a także będzie działał jako klawisz „skrótu”. Na przykład, gdy przyniesiesz bransoletkę do telefonu, w tym samym momencie aktywuje się aparat, sieć lub program społecznościowy.

Inne opcje

Moduły NFC znajdują się na etykietach w sklepach lub w muzeach na tabliczkach informacyjnych, podczas których użytkownik zostanie przeniesiony na stronę z pełną informacją o produkcie lub regale.

Bezpieczeństwo NFC

Dla użytkowników, którzy od dłuższego czasu korzystają z kart zbliżeniowych, nie ma co mówić o tym, czym jest technologia NFC. Ta metoda płatności jest bezpieczniejsza niż zwykła metoda aktywacji karty PIN w maszynie, ponieważ nikt nie widzi kodu. Nawet jeśli telefon zostanie skradziony, złodziej nie będzie w stanie wypłacić z karty więcej niż tysiąc rubli ze względu na obowiązujące na całym świecie limity ograniczenia kwot w transakcjach zbliżeniowych.

W niektórych mediach są informacje, że hakerzy utworzone terminale, które są używane w zatłoczonych miejscach, potajemnie kradnąc fundusze. Ale to jest prawdziwe tylko wtedy, gdy telefon jest odblokowany.

Rekomendacje! Jeśli napastnikowi nadal udało się nielegalnie wypłacić środki, wówczas właściciel konta zawsze ma możliwość udania się do instytucji bankowej i skontaktowania się z nią z prośbą o śledzenie przepływu pieniędzy. Saldo hakera zostanie natychmiast znalezione, a środki zostaną zwrócone właścicielowi, jeśli złodziej jeszcze ich nie wykorzystał.

Mity i badania dotyczące bezpieczeństwa NFC

Aby w pełni wszystko zrozumieć, poniżej przedstawiamy wszelkiego rodzaju mity, plotki i prawdziwe sytuacje związane z bezpieczeństwem technologii NFC.

Dystans

Karty zbliżeniowe służą do przesyłania informacji w technologii NFC, podkategoria RFID. Karta kredytowa zawiera procesor i antenę, które odpowiadają na żądanie terminala płatniczego na częstotliwości radiowej 13,56 MHz. Różne systemy płatności używają własnych standardów, na przykład Visa Pay Wave lub MasterCard Pay Pass. Ale wszystkie opierają się na prawie tej samej zasadzie.

Odległość, na jaką przesyłane są informacje za pomocą NFC waha się w granicach kilku cm, w związku z tym pierwszy etap zabezpieczenia ma charakter fizyczny. Czytnik w rzeczywistości należy zbliżyć do karty kredytowej, co jest dość trudne do przeprowadzenia w tajemnicy.

Można jednak stworzyć niezwykłego czytnika działającego na dużą odległość. Na przykład naukowcy z University of Surrey w Wielkiej Brytanii pokazali technologię odczytu informacji NFC z odległości około 80 cm dzięki praktycznemu skanerowi.

Ten gadżet jest naprawdę zdolny do potajemnego „odpytywania” kart zbliżeniowych w minibusach, centrach handlowych, lotniskach i innych miejscach masowych. Na szczęście w wielu krajach co druga osoba ma w portfelu odpowiednie karty kredytowe.

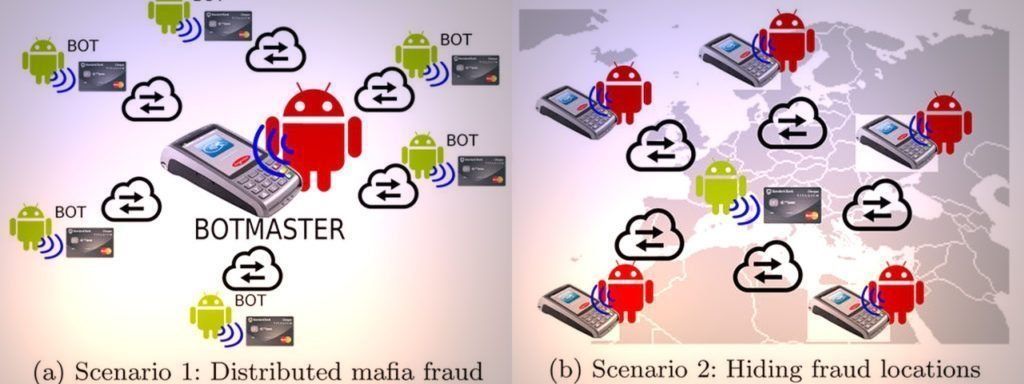

Niemniej jednak istnieje możliwość pójścia znacznie dalej i obejścia się bez skanera i osobistej obecności. Kolejne nietypowe rozwiązanie problemu z zasięgiem przedstawili hakerzy z Hiszpanii. R. Rodriguez i H. Villa, którzy wygłosili wykład na spotkaniu Hack In The Box.

Większość nowych telefonów z Androidem jest wyposażona w moduł NFC. Jednocześnie gadżety często znajdują się w bliskim sąsiedztwie torebki - na przykład w jednym plecaku. Villa i Rodriguez opracowali koncepcję trojana (wirusa) na Androida, który zamienia telefon ofiary w rodzaj przekaźnika sygnału NFC.

W momencie, gdy zainfekowany smartfon znajduje się obok zbliżeniowej karty kredytowej, wysyła za pośrednictwem sieci sygnał do hakerów o zasięgu operacji. Atakujący uruchamiają zwykły terminal płatniczy i podłączają do niego własny telefon NFC. Dlatego „buduje się” most z wykorzystaniem sieci pomiędzy terminalem a kartą NFC, które mogą znajdować się w dowolnej odległości od siebie.

Wirus może być przenoszony w zwykły sposób, na przykład w połączeniu z „zhakowanym” płatnym programem. Wszystko, czego potrzeba, to Android 4.4 lub nowszy. Prawa roota nie są wymagane, jednak są zalecane, aby wirus mógł działać nawet po zablokowaniu ekranu urządzenia.

Kryptografia

Oczywiście podejście do mapy jest w 50% udane. W związku z tym konieczne jest przełamanie znacznie potężniejszej bariery, która opiera się na kryptografii.

Transakcje zbliżeniowe są chronione tym samym standardem EMV, co karty procesorowe. W porównaniu do ścieżki magnesu, która jest faktycznie kopiowana, taki ruch nie zadziała z procesorem. Na żądanie terminala mikroukład za każdym razem generuje klucz jednorazowy. Możliwe jest przechwycenie takiego klucza, ale nie będzie on już odpowiedni do późniejszej operacji.

Naukowcy zajmujący się bezpieczeństwem więcej niż raz wątpili w bezpieczeństwo EMV, ale do dnia dzisiejszego nie znaleziono żadnego obejścia w prawdziwym życiu.

Nawiasem mówiąc, jest jeden niuans. W zwykłej implementacji, bezpieczeństwo przetwarzania kart opiera się na kombinacji kluczy kryptograficznych i wprowadzaniu kodu PIN przez człowieka. W procesie transakcji zbliżeniowych kod PIN najczęściej nie jest potrzebny, więc pozostają tylko klucze kryptograficzne procesora karty i terminala.

Kwota zakupu

Jest jeszcze jeden krok bezpieczeństwa - limit maksymalnej ilości transakcji zbliżeniowych. To ograniczenie w konfiguracji urządzenia końcowego jest ustalane przez agenta rozliczeniowego (bank), który kieruje się radą systemów płatniczych. W Federacji Rosyjskiej maksymalna kwota płatności to tysiąc rubli, aw Ameryce próg to 25 USD.

Zapłata za dużą kwotę zostanie odrzucona lub maszyna zacznie wymagać dodatkowej identyfikacji (podpis lub PIN), wszystko zależy od konfiguracji agenta rozliczeniowego - wydawcy karty. Przy próbach naprzemiennego pobierania kilku kwot mniejszych od limitu, należy również aktywować pomocniczy system bezpieczeństwa.

Ale tutaj też jest specyfika. Inna grupa naukowców z University of Newcastle z Wielkiej Brytanii prawie rok wcześniej stwierdziła, że znalazła lukę w bezpieczeństwie transakcji zbliżeniowych systemu płatności Visa.

Jeśli zażądasz płatności nie w funtach szterlingach, ale w innej walucie obcej, limit kwoty nie jest uwzględniany. A jeśli terminal nie jest podłączony do sieci World Wide Web, maksymalna kwota operacji hakera może osiągnąć milion euro.

Pracownicy systemu płatności Visa w praktyce zaprzeczali realizacji takiego włamania, twierdząc, że operacja zostanie odrzucona przez systemy bezpieczeństwa banku. Jeśli wierzyć słowom Taratorin z Raiffeisenbank, to terminal kontroluje kwotę progową płatności, niezależnie od waluty, w której została dokonana.

Wniosek

Podsumowując, warto zaznaczyć, że technologia płatności zbliżeniowych jest w istocie objęta doskonałą wielostopniową ochroną, ale nie oznacza to wcale, że środki użytkowników są z nią bezpieczne. Za dużo w kartach instytucji bankowych jest połączonych z bardzo „starymi” technologiami (pasek magnesu, płatność sieciowa bez dodatkowej weryfikacji itp.)

Ponadto wiele polega na uważności konfiguracji niektórych instytucji finansowych i punktów sprzedaży detalicznej. Warto zwrócić uwagę, że ci drudzy w wyścigu po szybkie zakupy i niewielki odsetek „porzuconych koszyków” zaniedbują bezpieczeństwo transakcji.

nowe wpisy

Kategorie

Przydatny

Popularne artykuły

-

Najwyższa ocena najlepszych i niedrogich skuterów do 50 metrów sześciennych w 2020 roku

Odsłony: 97661 -

Ocena najlepszych materiałów do izolacji akustycznej mieszkania w 2020 roku

Odsłon: 95022 -

Ocena tanich analogów drogich leków na grypę i przeziębienie na 2020 rok

Odsłon: 91750 -

Najlepsze męskie buty do biegania w 2020 roku

Odsłon: 87680 -

Najwyższy ranking najlepszych smartwatchów 2020 - cena-jakość

Odsłony: 85091 -

Najlepsze witaminy złożone w 2020 roku

Odsłon: 84801 -

Najlepsza farba do włosów siwych - najwyższy ranking 2020

Odsłon: 82406 -

Ocena najlepszych farb do drewna do użytku wewnętrznego w 2020 roku

Odsłon: 77202 -

Ranking najlepszych kamer akcji z Chin w 2020 roku

Odsłon: 75269 -

Ocena najlepszych kołowrotków spinningowych w 2020 roku

Odsłony: 74827 -

Najskuteczniejsze suplementy wapnia dla dorosłych i dzieci w 2020 roku

Odsłony: 72462 -

Najwyższa ocena najlepszych środków na męską potencję w 2020 roku wraz z opisem

Odsłon: 68296